Autor: David Martín Alvarez.

Usar redes sociales, consultar información en la Web, el email, realizar compras y todo lo que hacemos en la red dejan una huella. Dicen cosas sobre nosotros, en muchas ocasiones mucho más de lo que nos gustaría. Por ello es importante que no estén al alcance de cualquiera. Lo que compartimos solo debe estar a disposición de aquellas personas que nosotros deseamos.

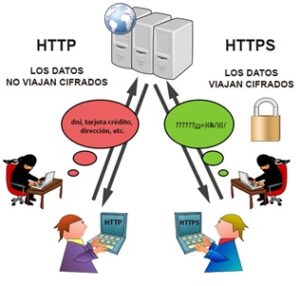

Además durante nuestras comunicaciones se envían otros muchos datos como claves, datos bancarios etc etc , que a priori no los compartimos con nadie, pero se transmiten por la red.

¿Has estado alguna vez has estado escribiendo en tu móvil, tablet u ordenador algo y alguien se ha puesto a mirar lo que escribías?, ¿Sí?, es molesto ¿Verdad?. Además ante esa situación ¿Intentas tapar la pantalla? Pues exactamente lo mismo nos puede pasar si no tomamos las medidas correctas de protección al conectarnos a redes wifis abiertas o públicas.

Por tanto es muy importante tomar precauciones y proteger nuestras comunicaciones. Si usamos una red wifi abierta (pública) es relativamente sencillo que un intruso pueda acceder a la información que estamos transmitiendo. La señal de nuestro dispositivo viaja por el aire y cualquiera que esté conectado a esa red puede interceptar nuestros datos y leerlos tranquilamente sin que nosotros tengamos constancia de ello. Por esto, conectarnos a las wifis que encontramos en bares, bibliotecas… es tan inseguro. Para proteger nuestra privacidad de cara a posibles intrusos o para no dejar rastro en internet se usan las VPN.

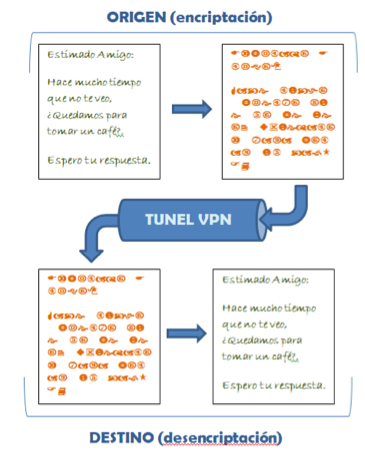

Imagina que te escribes cartas con un amigo, sí, a la antigua usanza, con papel y boli. Os mandáis cartas el uno al otro confirmando que habéis recibido la carta anterior y enviando una nueva carta. Pero un día os percatáis de que os están abriendo las cartas y leyendo el contenido, no os gusta, ¿Verdad ?. Así que después de pensar mucho, optáis por desarrollar un método para lograr que nadie se entere de lo que lee. Cambiáis unas letras por otras, los números por signos, los signos por números, de tal modo que si alguien lee la carta no entiende nada. ¡Enhorabuena!, habéis encriptado un texto. La dificultad del método de cifrado, y lógicamente del descifrado del texto definen lo que se denomina robustez del sistema. A más complicado el proceso de cifrado más robusto es el sistema y por tanto más seguro.

Esto mismo es lo que logramos a través de una VPN (Virtual Protocol Network – Protocolo de Red Virtual). El ejemplo que he puesto anteriormente es una forma bastante básica de explicar cómo se transmite la información en las redes de datos ( ya sea por cable, wifi, bluetooth…). Se envían paquetes de información y se solicitan confirmaciones de recepción de éstos. Este proceso se repite mutuamente entre emisor y receptor. Si logramos que la información en estos paquetes vaya cifrada desde el punto de emisión hasta el punto de recepción, lograremos que en caso de ser interceptada no sea comprensible para quien nos esté espiando. Esto es lo que se llama Túnel VPN, la zona en la cual la información va encriptada, y por tanto segura.

Ahora puedes entender uno de los motivos por el cual se deberían usar VPNs siempre que nos conectamos a redes compartidas. Cualquiera puede estar leyendo nuestros mensajes, lo que en la jerga informática se llama Sniffing, existen multitud de programas que realizan esta operación, además son gratuitos y están al alcance de cualquiera), y si no están protegidos además de conocer el contenido de estos pueden averiguar claves, datos privados, etc y esto sí que es bastante preocupante.

Además de la encriptación otros de los puntos interesantes de las VPN es la autenticación. Esto significa que se ha de verificar que el emisor y el receptor son efectivamente quienes dicen ser. Es lo mismo que cuando acudimos al aeropuerto y nos solicitan un documento (DNI, pasaporte) para verificar nuestra identidad y evitar que otra persona vuele en nuestro lugar. Esta autenticación se realiza al inicio de la comunicación y luego aleatoriamente durante esta.

El primero de los objetivos de una red VPN está claro, evitar que nos expíen. Pero existen otros motivos a mayores para usar una red VPN:

El primero de los objetivos de una red VPN está claro, evitar que nos expíen. Pero existen otros motivos a mayores para usar una red VPN:

- Simular que navegamos desde otras zonas del planeta. Dependiendo del tipo de VPN que usemos en algunas ocasiones podremos simular que estamos en otra ubicación geográfica. Esto puede ser útil para ver o acceder a servicios restringidos en el país en el que estemos (Por ejemplo ver un estreno que no está disponible en nuestro país) o saltarse restricciones de comunicación impuestas por gobiernos totalitarios. En los países en los que existen restricciones al uso de internet por parte del gobierno es un método habitual que los navegantes las usen para acceder a esos contenidos restringidos.

- Evitar que nuestro proveedor de servicios de internet sepa lo que hacemos. En Estados Unidos se acaba de aprobar una ley por la cual los proveedores de servicios de internet pueden vender los datos de navegación de sus usuarios, lo cual ha logrado que el interés por las redes VPN se dispare. Además, no solo nuestro IPS está interesado en nuestros hábitos de navegación, compañías como Facebook o Google, también están muy interesadas por todos nuestros movimientos en las redes. Usar una VPN evita que averigüen nuestra ubicación geográfica, los sitios web que visitamos o los elementos con los que interactuamos.

- Acceder a redes privadas (de colegios, universidades , empresariales) con total seguridad y como si estuviéramos en la misma red.

- Manejar otro ordenador remoto.

En el próximo artículo sobre VPN veremos cómo acceder a una VPN y cómo configurarla.

Imagen ordenador con candado https://openclipart.org/image/2400px/svg_to_png/34273/system-lock-screen.png

Esquema comunicación creado por mí.

Imagen túnel VPN https://openclipart.org/user-detail/neorg