Autor: David Martín Alvarez.

En un artículo anterior hablábamos sobre las Redes VPN, sus principales características y las ventajas que nos aportaban. Hoy hablaremos de las opciones que tenemos para usarlas.

Para disponer de una VPN tenemos 3 opciones:

1.-Crear nuestro propio servicio de VPN: Hoy en día, aunque no es tarea sencilla configurar un servicio de VPN tenemos a nuestro alcance varias opciones para crear una red protegida. Podemos usar un ordenador antiguo de nuestra casa para que funcione como servidor VPN o incluso usar una raspberryPi para lograrlo.

Para todos aquellos que deseen optar esta última opción recomiendo usar PiVPN. Esta es una distribución enfocada a la creación de una VPN. Podemos encontrar información en su página web http://www.pivpn.io , y si el inglés no es lo tuyo puedes buscar información en español en Google. De todos modos el proceso es relativamente sencillo y está bastante documentado.

La principal ventaja de esta distribución es que tiene actualizaciones de seguridad automáticas, por tanto podremos descuidar y sentirnos más seguros ante nuevas vulnerabilidades.

Si disponemos de un PC antiguo que no usemos podemos crear con el un servidor VPN con OpenVPN (https://openvpn.net ) , no es tan sencillo como con PiVPN, pero es factible, y existe una comunidad bastante activa en la cual podemos apoyarnos para poner en funcionamiento el Servidor. En https://community.openvpn.net/openvpn/wiki/Easy_Windows_Guide podéis encontrar una guía bastante amplia, aunque eso sí, en Inglés.

Si disponemos de un PC antiguo que no usemos podemos crear con el un servidor VPN con OpenVPN (https://openvpn.net ) , no es tan sencillo como con PiVPN, pero es factible, y existe una comunidad bastante activa en la cual podemos apoyarnos para poner en funcionamiento el Servidor. En https://community.openvpn.net/openvpn/wiki/Easy_Windows_Guide podéis encontrar una guía bastante amplia, aunque eso sí, en Inglés.

Otra alternativa para crear nuestro propio servicio sería usar un router avanzado. Los dispositivos de este tipo que se venden hoy en día suelen ofrecer integrada la posibilidad de crear una red VPN. Para ello basta con entrar interfaz de configuración del router y acceder a la entrada de menú correspondiente, que en la mayoría de los casos suele ser “Herramientas” o “Herramientas avanzadas”, y rellenar unos pocos datos. Esta posibilidad es una de las mejores. Al crear una VPN además de los parámetros propios de esta se deben configurar otro tipo de características a mayores relativos a la conexión con internet (como son los puertos), y que son un tanto complicados de configurar correctamente. Si la creación de la red VPN se realiza en el mismo router todos estos pasos se simplifican enormemente.

Por poner un defecto a este método podríamos hablar de la potencia de procesamiento del router. Habitualmente aunque sean avanzados no son excesivamente potentes. Añadir este trabajo al sistema puede sobrecargarlo y repercutir en el rendimiento general del aparato, y consecuentemente todas las conexiones a internet, e incluso las conexiones de red interna se pueden volver lentas. Por tanto, este método será óptimo para conexiones esporádicas, y no muy intensivas.

2.- Alquilar un servicio de VPN: En internet hay multitud de empresas que ofrecen servicios de VPN, debemos tener cuidado, y no fiarnos de aquellos proveedores que nos ofrecen este servicio gratuitamente. Es obligatorio informarnos sobre la reputación del proveedor, podría usar tus datos para fines diversos o incluso llegar a venderlos. Piensa que a través de él van a pasar todos los datos que generes y solicites.

Por desgracia nadie te puede decir que un servidor VPN es 100% seguro, su efectividad dependerá de muchos factores, incluido tu ubicación física o tus expectativas sobre el VPN. Por tanto busca información sobre el proveedor de dicho servicio y piénsalo bien, pues puede ser que estés metiendo a tu enemigo en tu casa.

En el caso de los servicios gratuitos piensa que “nadie da duros a 4 pesetas”. En el mejor de los casos esa conexión nos bombardeará con un montón de publicidad. En otros casos puede ser que sea muy lenta y aprovechen para intentar vendernos el servicio de pago. Como ya hemos comentado también podrían aprovechar para intentar robarnos fotografías , datos personales o bancarios , etc…

Han sucedido casos como el ocurrido en el año 2015 con el servicio de VPN “hola”. Aprovechaba el ancho de banda de sus usuarios gratuitos para dar mejor servicio a los usuarios de otra VPN de pago. Esto fue descubierto por alguien con no muy buenas intenciones y aprovechando una vulnerabilidad del sistema lanzó ataques a través de los usuarios de la red gratuita.

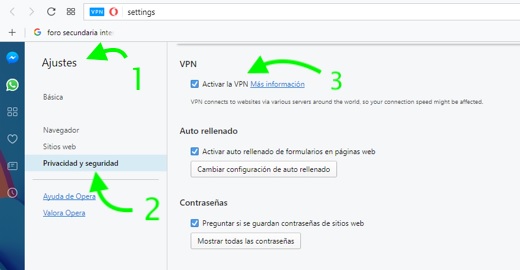

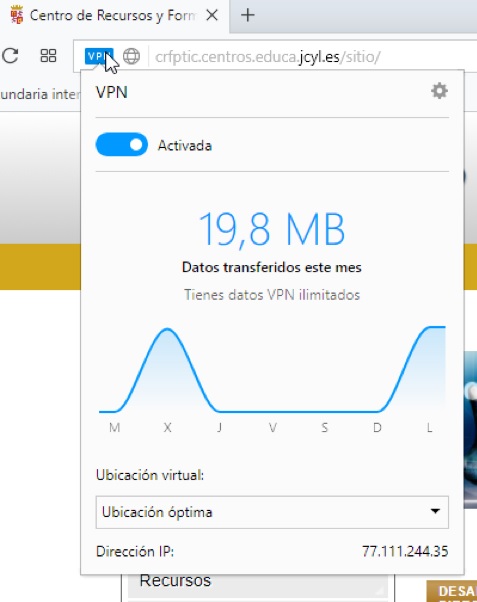

3.-Usar un navegador con el servicio de VPN integrado. Es el caso de Ópera. Ofrece un servicio de VPN integrado en su navegador que podemos activar en ajustes àPrivacidad y seguridad àVPN según se ve en la imagen.

Aseguran que todos los datos pasan solo a través de sus servidores y que hay total privacidad. La reputación de la compañía hace que podamos estar prácticamente seguros de la privacidad de nuestros datos.

Evidentemente este servicio solo lo podremos usar para navegar, si queremos usar servicios de Streaming o juegos no nos será válido. Además y según mi experiencia en ocasiones la conexión se vuelve relativamente lenta, aunque tampoco es muy notable este descenso de velocidad.

Personalmente y por mis circunstancias este es un servicio que uso muy habitualmente para navegar en redes públicas, nunca falta en mi portátil. En el caso de querer hacer uso de este servicio en dispositivos móviles deberemos instalarnos la aplicación Opera VPN.

Contras de las VPN:

Hasta ahora solo hemos hablado de las bondades de este tipo de redes. Pero no por ello dejan de tener sus aspectos negativos.

- Los VPN no eliminan el rastreo publicitario: Este se basa en el uso de cookies, no la IP que es lo que enmascara el servicio VPN. Para ese fin debes de usar otras herramientas.

- El VPN va a ralentizar tu velocidad de conexión: Piensa que cargamos en ambos extremos del túnel trabajo extra. Tanto nuestro equipo como el del otro lado del túnel VPN tendrán que encriptar y desencriptar datos. Este es un trabajo complicado que usa recursos de nuestro equipo y lo acabaremos notando en nuestra velocidad de navegación.

- Si usamos un servicio de VPN inadecuado podemos obtener los resultados opuestos a los deseados, poner en peligro nuestra intimidad,….

Conclusión: Hoy en día el uso de las redes VPN debería de ser obligatorio siempre que usemos redes de las cuales tengamos una mínima duda de su fiabilidad. Igualmente deberemos de ser escrupulosos a la hora de elegir el tipo de red VPN y medir cautelosamente los pros y los contras antes de tomar una decisión al respecto.

Códigos qr generados por autor. Capturas de pantalla de Ópera también generadas por autor.